Katalog

file yang anda cari (/data/batik/symfony_projects/book/20.01.711/20.01.711_ebook_free.pdf) tidak ditemukan

| No. Katalog | Katalog | Subjek | Actions |

|---|---|---|---|

| 174111 results (page 1/17412) | |||

25.02.077 |

The Art of Making Wau Bulan Shafie Jusoh tersedia 0 koleksi total 1 koleksi |

TEXTILE ARTS

|

|

25.02.078 |

Kelantan Dalam Bingkai tersedia 0 koleksi total 1 koleksi |

CULTURE AND INSTITUTIONS

Kelantan Dalam Bingkai Karya Johan Arif bukan sekadar sebuah buku fotografi, ia turut menimbulkan persoalan yang mendalam mengenai kepentingan melestarikan warisan budaya Kelantan di tengah arus pemodenan. Bagaiman kita dapat..selengkapnya..

|

|

25.04.7202 |

PERANCANGAN VIDEO PROMOSI DENGAN KONSEP SINEMATIK INFOGRAFIS DESTINASI WISATA CURUG CEHENG BANYUMAS tersedia 0 koleksi total 1 koleksi tersedia 12 file download |

VIDEO

Curug Ceheng adalah air terjun tersembunyi yang terletak di kawasan wisata

Baturraden tepatnya di desa Gandatapa Kecamatan Sumbang Kabupaten

Banyumas, Jawa Tengah. Air terjun ini menawarkan keindahan alam yang

memukau dengan ketinggian sekitar..selengkapnya..

|

|

25.04.7203 |

PERANCANGAN VIDEO PROMOSI BATIK MLIWIS TEMANGGUNG DALAM MENINGKATKAN BRAND AWARENESS tersedia 0 koleksi total 1 koleksi tersedia 13 file download |

VIDEOGRAPHY

Batik Mliwis adalah batik tulis yang sudah ada sejak tahun 1966. Batik ini

memiliki makna yang digali dari potensi Temanggung baik dari sumber daya manusia

maupun sumber daya alam. Terinspirasi dari sejarah..selengkapnya..

|

|

25.04.7204 |

ERANCANGAN ENVIRONMENTAL GRAPHIC DESIGN JALUR PENDAKIAN GUNUNG SLAMET VIA BAMBANGAN SEBAGAI MEDIA INFORMASI tersedia 0 koleksi total 1 koleksi tersedia 12 file download |

GRAFIS

Abstrak ini mengulas perkembangan popularitas pendakian gunung di Indonesia

sejak tahun 1964, terutama fokus pada Gunung Slamet di Jawa Tengah. Meskipun minat

pendakian meningkat, masih banyak pendaki yang kurang familiar dengan tata..selengkapnya..

|

|

25.01.1838 |

Penerapan Sistem HACCP pada Industri Pangan tersedia 3 koleksi total 3 koleksi |

HACCP

Buku yang berjudul Penerapan Sistem HACCP Pada Industri Pangan merupakan karya dari Prof. Dr. Ir. I Nengah Kencana Putra, M.S. Buku ini bertujuan untuk memberikan pemahaman dan pengetahuan tentang pentingnya..selengkapnya..

|

|

25.01.1839 |

Pengantar Biomedik: Panduan Komprehensif tersedia 3 koleksi total 3 koleksi |

BIOMEDICAL

Buku "Pengantar Biomedik" adalah panduan komprehensif yang membahas berbagai aspek penting dalam ilmu Biomedik. Mengawali dengan pengantar ilmu Biomedik dan sejarah perkembangannya, buku ini menyajikan penjelasan tentang anatomi tubuh manusia,..selengkapnya..

|

|

25.01.1829 |

3D Printing for Artists, Designers and Makers tersedia 0 koleksi total 1 koleksi |

THREE-DIMENSIONAL PRINTING

ART-TECHNIQUE,

Fully revised and with a new chapter and international case studies, this second edition of the best-selling book traces how artists and designers continue to adapt and incorporate 3D printing..selengkapnya..

|

|

25.01.1831 |

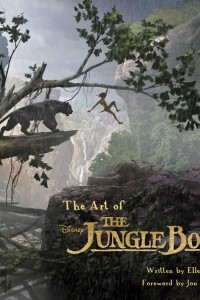

The Art of The Jungle Book tersedia 0 koleksi total 1 koleksi |

ANIMATION FILM

Beautifully designed and packed with behind-the-scenes details, The Art of The Jungle Book provides an in-depth look at Disney’s latest film. In this finely crafted book, dazzling concept art, behind-the-scenes..selengkapnya..

|

|

25.01.1837 |

Marketing Management: 2025 Release tersedia 0 koleksi total 1 koleksi |

MARKETING MANAGEMENT

Written for today's students in an interesting, lively, professional tone, Marketing Management has received the exclusive endorsement of the American Marketing Association as the recommended key resources for the PCM..selengkapnya..

|

|