Katalog

| No. Katalog | Katalog | Subjek | Actions |

|---|---|---|---|

| 163817 results (page 12/16382) | |||

25.01.419 |

Reading Ranger: Super Reading Mudah, Skor IELTS menggila!!! tersedia 1 koleksi total 1 koleksi |

IELTS

Super reading mudah skor IELTS menggila!!

Dibaca berulang-ulang sampau pusing kepayang padahal sudah kursus berbulan-bulan. Faktanya reading IELTS itu ada polanya. Dengan menguasai pola yang ada dibuku ini, kamu dipastikan dapat..selengkapnya..

|

|

25.01.420 |

Writing Ranger: Contekan Writing Anti Pusing tersedia 1 koleksi total 1 koleksi |

IELTS

100% contekan writing anti pusing!

Umumnya masalah writing itu "tidak bisa baca data" muter-muter jalan tulisannya. Pada intinya ketika menguasai teknik cara baca data, tidak ada soal yang dianggap susah, kemudian..selengkapnya..

|

|

25.01.417 |

Krisis Zaman Now: Mengungkap Fenomena dan Solusi Era Modern tersedia 0 koleksi total 1 koleksi |

SOCIAL CONDITION

SOCIAL PROBLEM,

Buku “Krisis Zaman Now (Mengungkap Fenomena dan Solusi Era Modern)” membahas berbagai tantangan besar yang dihadapi manusia di era modern, mulai dari isu kebocoran data, dinamika pendidikan dalam Kurikulum Merdeka,..selengkapnya..

|

|

25.12.106 |

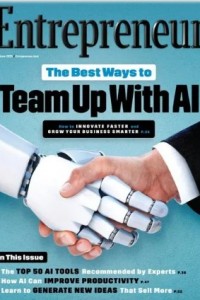

Entrepreneur Magazine: May-June 2025 tersedia 0 koleksi total 1 koleksi |

MAGAZINE

Berikut adalah ulasan untuk Entrepreneur Magazine edisi Mei–Juni 2025:

Produktivitas dan AI

Salah satu artikel utama membahas hasil riset dari peneliti Ivy League tentang dampak kecerdasan buatan terhadap produktivitas. Temuannya cukup mengejutkan:..selengkapnya..

|

|

25.12.107 |

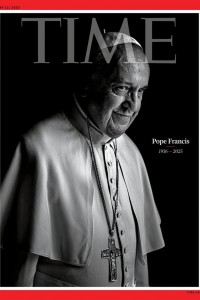

Time Magazine : May 12, 2025 tersedia 0 koleksi total 1 koleksi |

MAGAZINE

1. Laporan Khusus: Lima Tahun Setelah George Floyd

Edisi ini menyoroti peringatan lima tahun kematian George Floyd dengan laporan khusus berjudul “Five Years Later: America Looks for a Way Forward After..selengkapnya..

|

|

25.12.108 |

The Economist May 3RD-9TH, 2025 tersedia 0 koleksi total 1 koleksi |

MAGAZINE

Laporan Utama: “The Taiwan Test”

Edisi ini berfokus pada meningkatnya ketegangan antara Tiongkok dan Taiwan, serta bagaimana Amerika Serikat merespons situasi tersebut. Artikel utama memperingatkan bahwa dunia sedang menuju “konfrontasi superpower”..selengkapnya..

|

|

25.01.415 |

Teori Ekonomi Makro Islam tersedia 0 koleksi total 1 koleksi |

ISLAM AND ECONOMICS

Buku Teori Ekonomi Makro Islam ini menyajikan analisis komprehensif tentang konsep dan teori ekonomi makro dalam perspektif Islam Dengan kontribusi dari berbagai penulis yang ahli di bidangnya buku ini membahas..selengkapnya..

|

|

25.01.414 |

Membedah Internet Marketing Sampai ke Akar tersedia 0 koleksi total 1 koleksi |

INTERNET MARKETING

Membedah Internet Marketing Sampai ke Akar tidak hanya dirancang untuk membuka tabir rahasia di balik dunia pemasaran digital, tetapi buku ini juga memberikan panduan mendalam bagi siapa saja, khususnya pebisnis..selengkapnya..

|

|

25.12.102 |

Infobank: No.565 Mei 2025 Vol.XLVII tersedia 0 koleksi total 1 koleksi |

MAGAZINE

Bank-bank harus menjaga “kuda-kuda”-nya tetap kuat terhadap dampak perang tarif dan tsunami crowding out. Seperti apa dampak melelehnya nilai tukar rupiah dan perang tarif perdagangan dunia bagi dunia usaha dan..selengkapnya..

|

|

25.12.103 |

Marketing Edisi 05/XXV/Mei 2025 tersedia 0 koleksi total 1 koleksi |

MAGAZINE

|

|